在日益复杂的网络攻防战场上,恶意软件的隐蔽性已成为其生存与危害能力的关键指标。一款被称为“幽虫”(ShadowWorm)的新型木马程序因其高度集成的“隐身”功能,引起了安全研究人员的广泛关注。本文将对“幽虫”木马的技术特点进行深入分析,并探讨其对当前网络与信息安全软件开发的启示与挑战。

一、“幽虫”木马的核心隐身技术剖析

“幽虫”木马的命名源于其如幽灵般难以察觉的特性。其隐身机制并非单一技术,而是一个多层次、深度集成的技术组合。

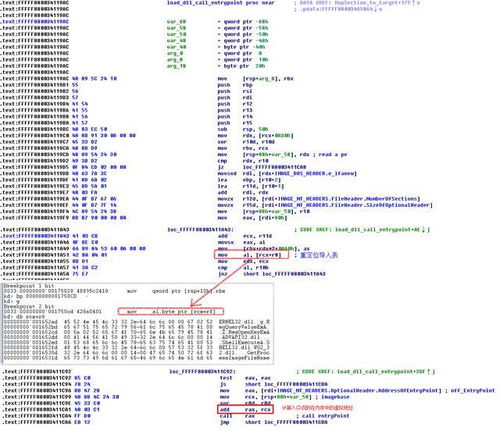

- 进程与文件隐藏:它通过直接挂钩系统内核(Rootkit技术),篡改操作系统内核函数,使其自身进程、文件、注册表项和网络连接对常规的系统查看工具(如任务管理器、资源管理器)及早期版本的安全软件完全不可见。

- 内存无文件攻击(Fileless Attack):部分变种能够将恶意代码完全注入到合法的系统进程(如svchost.exe, explorer.exe)内存空间中执行,不在硬盘上留下可被扫描的独立恶意文件,极大增加了检测难度。

- 通信隐蔽:其C&C(命令与控制)通信采用高度伪装技术,如使用HTTPS协议、DNS隧道技术,或将数据隐藏在正常网站流量(如社交媒体、云存储API请求)中,以规避基于流量特征的网络层检测。

- 行为模仿与延迟触发:木马具备环境感知能力,能在虚拟机、沙箱或分析环境中保持静默,只有在确认身处真实用户环境后,才激活窃密、远控等恶意行为。其活动具有随机性和间歇性,避免产生规律性的系统资源占用或网络访问模式。

二、对现有安全防御体系的冲击

“幽虫”木马的上述特性,对依赖特征码扫描、静态文件分析和简单行为监控的传统安全软件构成了严峻挑战:

- 特征码检测失效:无文件攻击和代码混淆使其难以提取稳定特征。

- 静态分析绕过:核心恶意逻辑动态加载或解密,静态分析只能看到无害的“外壳”。

- 行为监控盲区:其行为被嫁接到合法进程中,使得基于进程的监控容易误判为正常行为。

三、对网络与信息安全软件开发的启示与应对策略

“幽虫”木马的出现,标志着攻击技术进入了“深度隐身”阶段,这倒逼着安全软件开发必须向更智能、更底层的主动防御演进。

- 强化内核级监控与防护:安全软件必须获得更深层次的系统权限,在操作系统内核层面建立可信的监控点,通过钩子(Hook)或回调(Callback)机制,对进程创建、模块加载、注册表修改、网络连接等关键操作进行实时、不可篡改的审计,这是对抗Rootkit类隐身技术的根本。

- 推广内存与行为分析:将防御重心从“文件”转向“内存”和“行为”。采用基于机器学习的异常行为分析,持续监控进程(无论是否可见)的内存操作、API调用序列、网络访问模式等,建立动态的行为基线,从中识别出偏离正常模式的恶意活动,即使其没有实体文件。

- 发展终端检测与响应(EDR)能力:安全软件应具备EDR功能,能够持续记录终端上的大量低级事件(进程树、网络连接、文件操作等),并进行关联分析。当发生安全事件时,可进行快速调查、溯源和响应,有效应对潜伏性攻击。

- 集成威胁情报与联动防御:利用云端威胁情报网络,实时共享“幽虫”类木马使用的IP、域名、攻击手法(TTPs)等信息。实现端点防护、网络防火墙、入侵检测系统(IDS/IPS)的联动,在网络入口和内部横向移动等多个层面布防,阻断其通信和控制链条。

- 采用沙箱与动态分析:对于可疑对象,在隔离的虚拟环境(高级沙箱)中触发其全部行为,观察其最终意图,这对于分析具有环境感知和延迟触发的木马尤为有效。

结论

“幽虫”木马是网络威胁演进的一个典型样本,它警示我们,单一的、被动的防御手段已难以应对日益高级的威胁。未来的网络与信息安全软件开发,必须构建一个纵深防御、动静结合、智能感知、协同联动的综合防护体系。从固件、内核、应用到网络流量,进行全栈式的可见性监控和实时分析,并充分利用人工智能和大数据技术提升威胁预测与响应自动化水平,方能在与隐身木马的“暗战”中占据先机。安全开发的核心,正在从单纯的“查杀”转向持续的“监测与响应”。