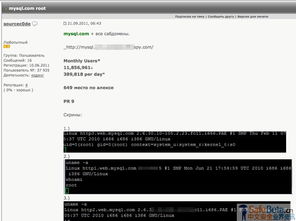

开源数据库巨头MySQL的官方网站mysql.com遭遇黑客攻击,其网站的root权限(最高管理权限)被黑客在暗网上公开挂牌出售,这一事件在软件开发与信息安全领域引发了广泛关注和深刻反思。

事件回顾:权威网站的安全神话破灭

MySQL作为全球最流行的开源关系型数据库管理系统,其官方网站不仅是数百万开发者获取文档、下载软件的核心渠道,更是其品牌信誉与技术权威的象征。正是这样一个被视为行业基石的网站,却曝出被黑客成功渗透并获取了最高级别控制权的消息。据网络安全研究人员透露,攻击者在一个地下论坛上公开叫卖对mysql.com域名的完全访问权限,要价不菲。此举意味着攻击者可能已经控制了网站的服务器,能够随意篡改网页内容、植入恶意代码、窃取用户数据,甚至利用该站点的信誉进行钓鱼攻击,危害性极大。

攻击手法推测:或非技术高墙的坍塌

尽管具体攻击细节尚未完全公开,但业内专家普遍分析,针对此类知名企业官网的攻击,直接利用数据库或核心应用层零日漏洞(0-day)的可能性相对较低。更可能的情况是攻击链的某个薄弱环节被突破,例如:

- 供应链攻击:第三方服务或插件存在漏洞被利用。

- 社会工程学:通过钓鱼邮件等手段骗取管理员凭证。

- 配置错误或弱口令:服务器、内容管理系统(CMS)或相关服务的管理后台存在安全配置疏忽。

- 过时的软件组件:网站所使用的框架、库或服务器软件版本陈旧,存在已知但未修复的漏洞。

这一事件残酷地揭示了一个事实:无论品牌多么响亮、技术栈看似多么稳固,任何微小的疏忽都可能成为整个安全防线的突破口。

对网络与信息安全软件开发的深刻启示

mysql.com被黑事件,为所有从事网络与信息安全软件开发的企业和开发者敲响了警钟:

- 安全开发生命周期(SDL)必须贯彻始终:安全不能是事后补救,而应融入软件需求、设计、编码、测试、部署和维护的每一个环节。即使是企业官网这类“门面”项目,也需遵循与核心产品同等严格的安全标准。

- 纵深防御与最小权限原则:不应存在“单点故障”。系统应实施多层防护,并且确保每个组件、每个账户都只拥有完成其功能所必需的最小权限。即使某一层被突破,攻击者也难以横向移动获取更高权限。

- 供应链安全至关重要:现代软件大量依赖开源和第三方组件。必须建立严格的组件准入、漏洞监控和应急更新机制。对供应商的安全评估也应纳入整体安全体系。

- 持续监控与威胁感知:部署有效的安全监控、日志分析和入侵检测系统。能够快速发现异常访问、文件篡改或权限变更,是遏制损失的关键。假设此次事件是内部安全团队率先通过监控发现异常,而非由黑客公开叫卖才知晓,局面将大不相同。

- 定期安全审计与渗透测试:尤其是对面向公众的关键资产,应定期邀请外部安全专家进行模拟攻击(红队演练),以发现自身团队可能忽视的盲点。

- 安全意识与文化:技术手段固不可少,但人的因素往往是最大的变量。对所有员工,特别是运维和开发人员,进行持续的安全意识培训,防范社会工程学攻击,与部署防火墙同等重要。

结论:没有绝对的安全,只有持续的修行

MySQL数据库本身以稳定可靠著称,但其官网的失陷说明,在复杂的网络攻防战中,没有哪个目标可以高枕无忧。此次事件不仅是对MySQL母公司的一次严重警告,更是对整个技术行业的一次公开课。它提醒所有组织,网络安全是一场没有终点的马拉松,需要持续投入、严谨流程和全员参与。对于信息安全软件开发领域而言,这一案例将成为未来产品设计、服务理念和风险模型中一个极具分量的参考坐标——保护客户的前提,是首先筑牢自身的数字堡垒。